(119).png)

Marca: Dahua

Tecnología: Videovigilancia / Control de Acceso / General

Subtecnología: Firmware

Tipo de artículo: Procedimiento

Nivel técnico: Básico–Intermedio

Tiempo estimado: 10–15 minutos

Autor: TVC Ingeniería

Componentes: Equipo Dahua, firmware, PC, correo electrónico

Tags: Dahua, Firmware, Actualización, Descarga, Upgrade

Posibles Fallos:

Equipo no acepta firmware

Error durante actualización

Equipo inoperativo (brick)

Firmware incorrecto

Causas Probables:

Firmware incompatible con el modelo

Interrupción de energía durante actualización

Archivo corrupto

Versión incorrecta o downgrade no permitido

Paso a paso de solución:

La anomalía de configuración en el contexto de la Web 3.0 hace referencia a una serie de fallas que pueden afectar la estabilidad y seguridad de los sistemas. Estas incluyen problemas relacionados con la tarjeta SD, como corrupción de datos o fallos de lectura y escritura; fallos en la red que pueden provocar pérdida de conectividad o vulnerabilidades en la transferencia de datos; accesos ilegales, donde actores no autorizados intentan obtener control del sistema; detección de voltaje anómalo que puede generar inestabilidad en el hardware; y excepciones de seguridad que ponen en riesgo la integridad de los datos y la privacidad de los usuarios. Identificar y corregir estas anomalías es crucial para garantizar la operatividad de los sistemas en entornos digitales avanzados.

Nota: Las siguientes funciones de anomalía aplican solo a dispositivos con tarjeta SD: tarjeta SD ausente, error en la tarjeta SD y advertencia de capacidad insuficiente.

Configuración de la tarjeta SD

En caso de anomalía en la tarjeta SD, el sistema realiza la activación de alarmas. Los tipos de eventos incluyen No SD Card, Capacity Warning y SD Card Error. La introducción es solo para referencia y puede diferir de la interfaz real.

Procedimiento

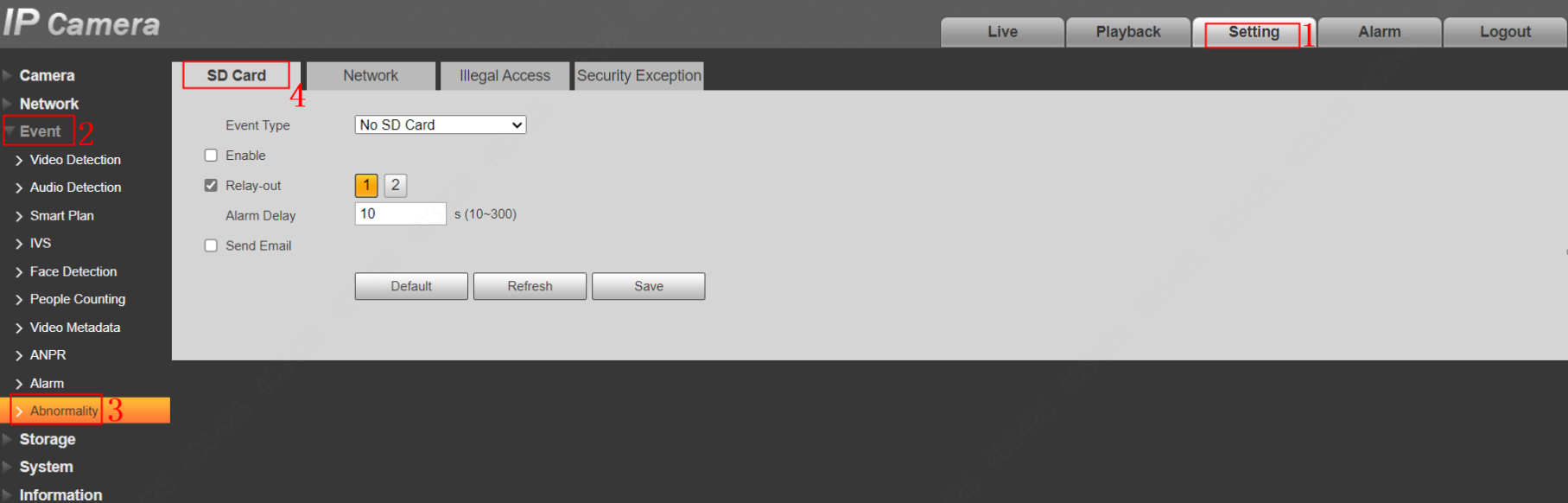

Paso 1: Seleccione Configuración > Manejo de eventos > excepciones > tarjeta SD.

Imagen 1. Tarjeta SD.

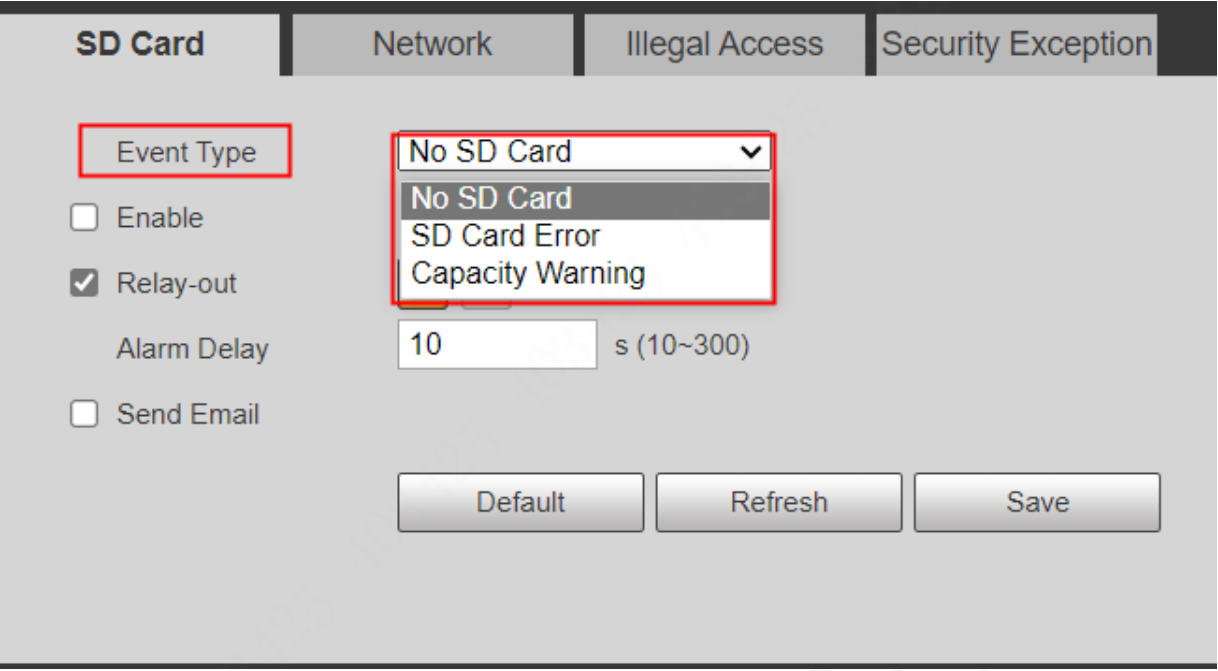

Paso 2: Selecciona el tipo de evento en la lista desplegable “Tipo de evento” y luego marca la casilla “Habilitar” para activar la detección de tarjetas SD.

Paso 3: Si seleccionas “Advertencia de capacidad” como tipo de evento, define un “Límite de capacidad”. Cuando el espacio restante de la tarjeta SD sea menor al límite configurado, se activará una alarma.

Imagen 2. Tarjeta SD- Tipo de evento.

Paso 4: Establezca acciones de enlace de alarma.

Paso 5: Haga clic en “Guardar”.

Configuración de la red

En caso de una anomalía en la red, el sistema activa la vinculación de alarmas. Los tipos de eventos incluyen Desconexión (Offline) y Conflicto de IP (IP Conflict).

Procedimiento

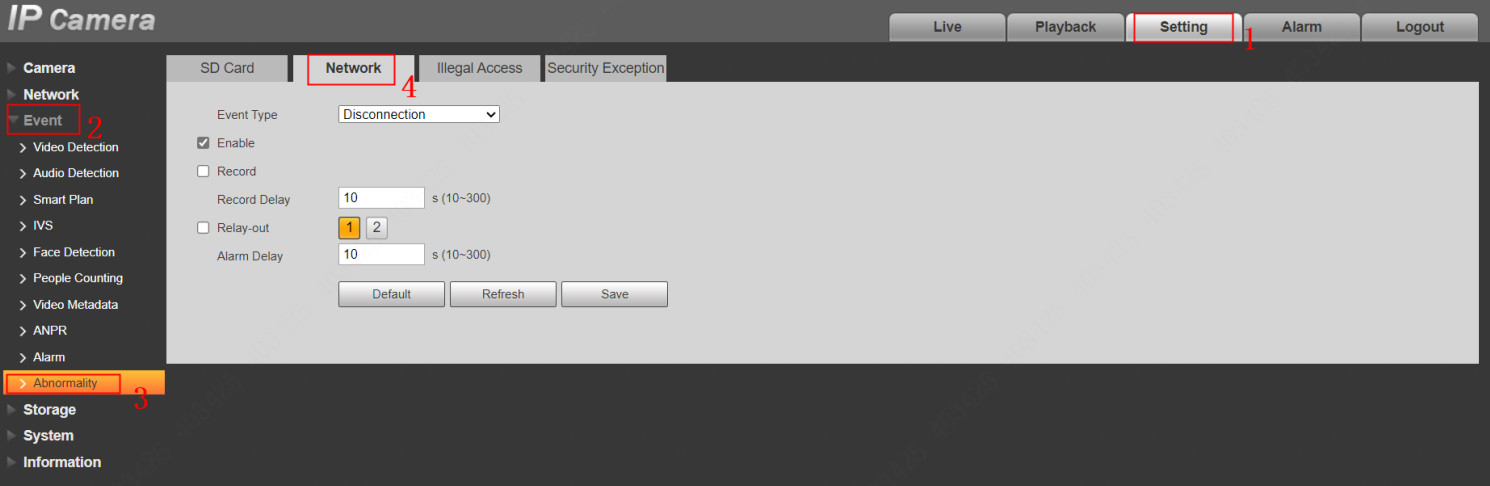

Paso 1: Seleccione Configuración > evento > anomalía > red.

Imagen 3. Anomalía de la red.

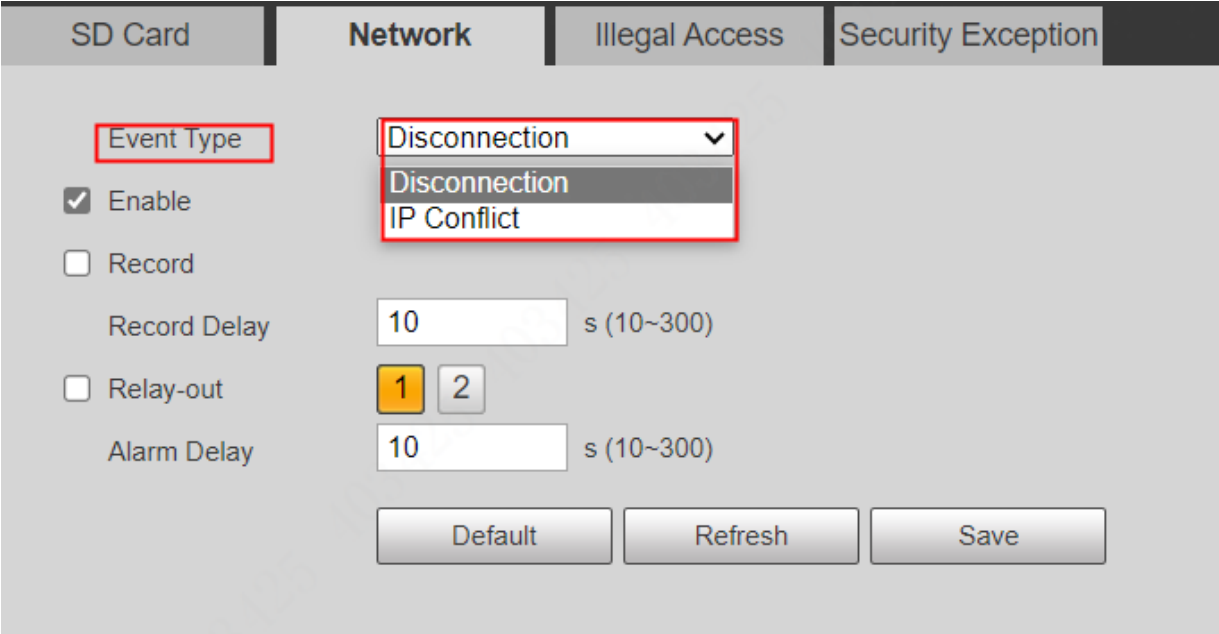

Paso 2: Selecciona el "Tipo de evento" en la lista desplegable y luego marca la casilla "Habilitar" para activar la función de detección de red.

Imagen 4. Tipo de evento de red.

Paso 3: Establezca acciones de enlace de alarma.

Paso 4: Haga clic en “Guardar”.

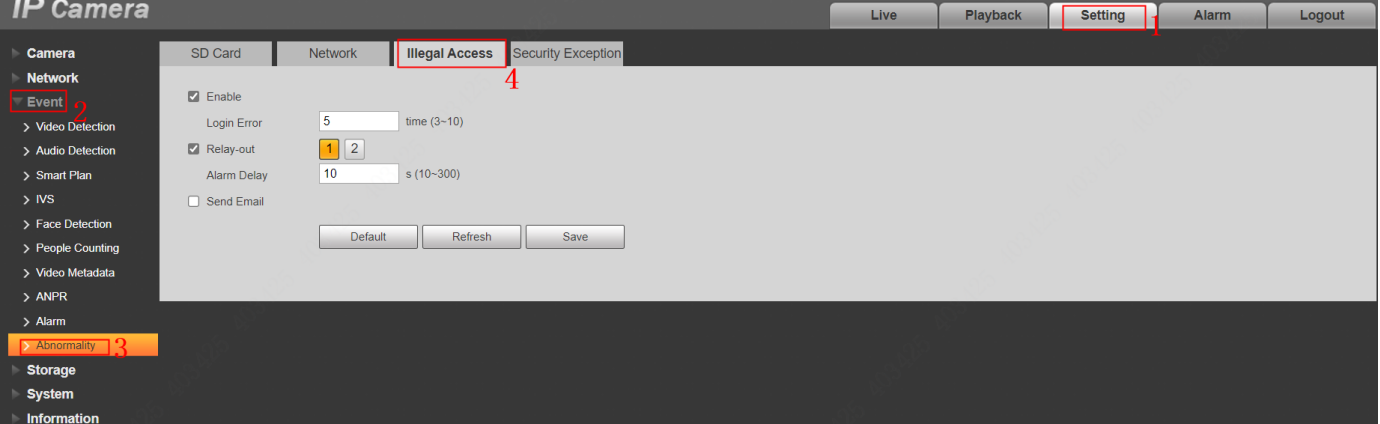

Establecer accesos ilegales

Cuando se introduce una contraseña de inicio de sesión incorrecta más veces de lo permitido, el sistema activa la vinculación de alarmas.

Procedimiento

Paso 1: Seleccione Configuración > evento > anomalía > acceso ilegal.

Imagen 5. Establecer accesos ilegales.

Paso 2: Marca la casilla de verificación "Habilitar" para activar la función de detección de acceso ilegal.

Paso 3: Configura el límite de error de inicio de sesión. Si se ingresa una contraseña incorrecta consecutivamente más veces del valor permitido, la cuenta se bloqueará.

Paso 4: Establezca acciones de enlace de alarma.

Paso 5: Haga clic en “Guardar”.

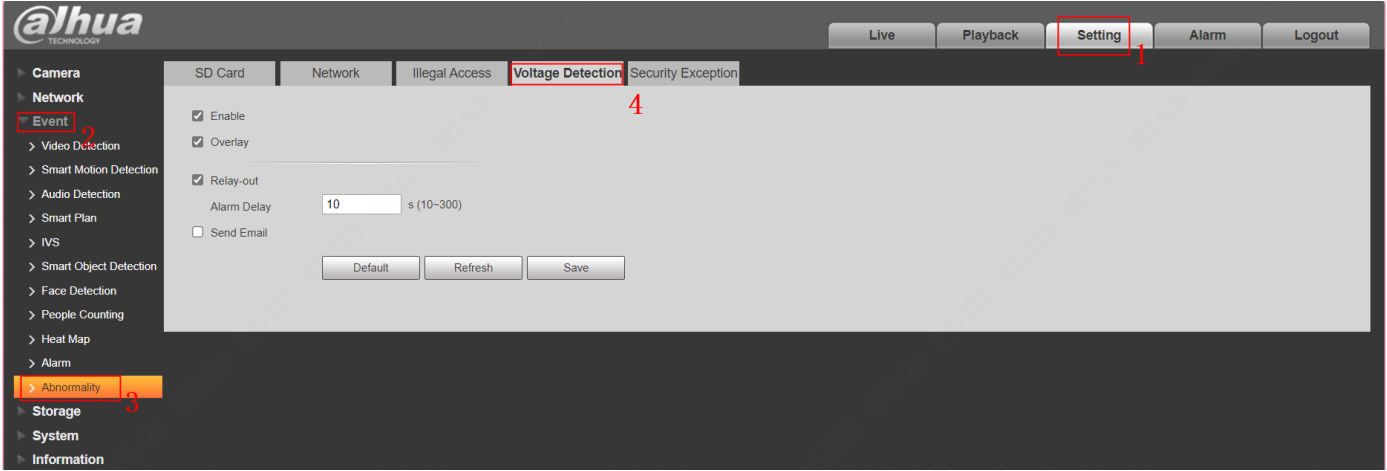

Ajuste de la detección de voltaje

Cuando el voltaje de entrada excede o cae por debajo del valor nominal del dispositivo, el sistema activa la vinculación de alarma.

Procedimiento

Paso 1: Selecciona Configuración > Evento > Detección de anomalías > Voltaje.

Imagen 6. Establecer detección de voltaje.

Paso 2: Marca la casilla de verificación "Habilitar" para activar la función de detección de voltaje. Selecciona “Superposición”; el ícono de alarma se mostrará superpuesto cuando se active la alarma.

Indica la situación de sub-tensión.

Indica la situación de sub-tensión. Indica la situación de sobretensión.

Indica la situación de sobretensión.

Paso 3: Establezca acciones de enlace de alarma.

Paso 4: Haga clic en “Guardar”.

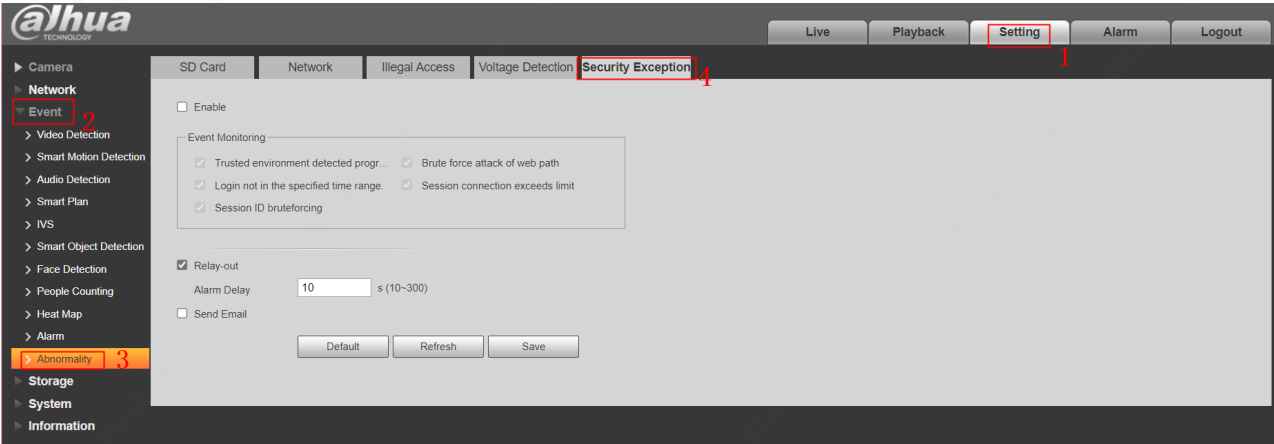

Configuración de la excepción de seguridad

Cuando se detecta un ataque hostil, el sistema activa la vinculación de alarmas.

Procedimiento

Paso 1: Selecciona Configuración > Evento > Detección de anomalías > excepción de seguridad.

Imagen 7. Excepción de seguridad.

Paso 2: Marca la casilla de verificación "Habilitar".

Paso 3: Selecciona el evento que deseas supervisar según sea necesario.

Parámetro | Descripción |

|---|---|

Programa detectado en un entorno de confianza | Supervisa los programas que se ejecutan en un entorno de confianza para detectar si hay programas sin firma de confianza. Selecciónelo para evitar troyanos y virus. |

El inicio de sesión de la cuenta supera el intervalo de tiempo establecido | La cuenta intenta iniciar sesión fuera del período permitido. Configúrelo en Configuración > cuenta > sistema > cuenta > nombre de usuario (incluye IP, período de validez, intervalo). |

Ataque de fuerza bruta con ID de sesión | Cuando el ID de sesión falso alcanza el umbral configurado en un período, se activa una alarma. Selecciónelo para monitorear ataques en tiempo real y prevenirlos a tiempo. |

Ataque de fuerza bruta de la ruta web | Genera el directorio del servidor web y envía una solicitud por enumeración. Cuando la URL falsa alcanza el umbral configurado, se activa una alarma. Selecciónelo para prevenir ataques. |

La conexión de sesión supera el límite | El número de usuarios conectados (web, plataforma, móvil) supera el máximo permitido. Configure la conexión máxima en Configuración > red > puerto. |

Paso 4: Establezca acciones de enlace de alarma.

Paso 5: Haga clic en “Guardar”.

Sugerencias:

Respaldar configuración antes de actualizar

No actualizar si el equipo funciona correctamente

Leer notas de versión del firmware

Validar compatibilidad antes de aplicar

Estandarización de Equipos:

Proceso similar en:

DVR / XVR

NVR

Cámaras IP

Control de acceso

Equipos Compatibles:

DVR Dahua

NVR Dahua

Cámaras IP Dahua

Controles de acceso Dahua

Videoporteros Dahua

(120).png)

.png)